Les applications de communication approuvées par Daesh

Les méthodes utilisées par Daesh pour rester sous le radar de cyber surveillance mondiale

Les terroristes et les cybercriminels utilisent les mêmes outils comme les téléphonies chiffrés chat sécurisé ( telegram, wickr ,threema et surespot). ils déposent même d’un servisse du support 24*7.

Comment les terroristes ont-ils communiqué entre eux ?

Comment les attentats du 13 novembre dernier ont-ils été organisés?

Jusqu’a l’instant il y aucune repense a ses questions , mais plusieurs analyses semblent indiquer que les djihadistes s’appuient de plus en plus sur des outils de chiffrement et d’anonymisation pour leurs communications.

Aaron F. Brantly: est un membre au Centre de lutte contre le terrorisme articule que Daesh dispose désormais d’un service de support informatique composé de cinq ou six experts techniques répartis à travers le globe et disponible 24h/24 et 7j/7.

Le Jihadi Help Desk a comme but d’élever les soldat en technologie de l’information les aider à choisir et à utiliser les outils de communications chiffrées. Daesh sont très dégrouper , ils travaillent d’une manière très irréel dans n’importe quel région du monde.

Les expert de Daesh testent longuement et sérieusement tous les nouveaux outils qui sortent et diffusent des accompagnateurs acclimaté a tous les niveaux de compétence du simple débutant à l’utilisateur confirmé. Ils ont créé des base ou chaque combattant peut s’élaborer a la sécurité informatique dans le but explicite d’échapper aux agences de renseignement et aux forces de l’ordre pendant les phases de recrutement, de propagande ou de planification opérationnelle ».

Mais alors, quels sont les outils utilisés ?

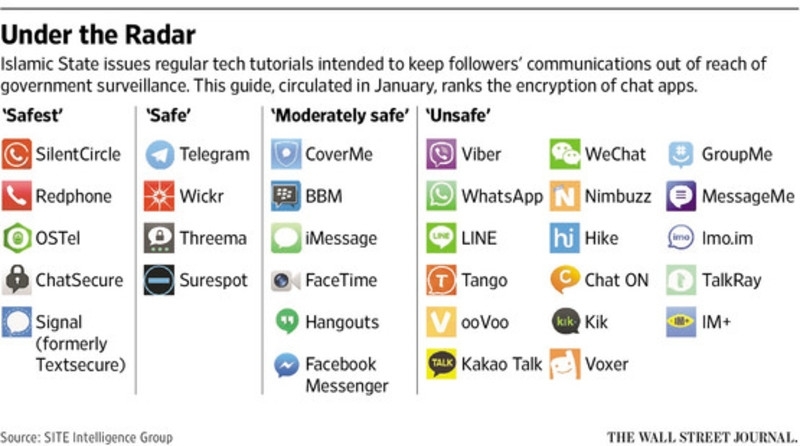

Il est difficile de répondre précisément. D’après The Wall Street Journal, les cadres de Daesh ont diffusé en janvier dernier un guide qui classe les logiciels en quatre catégories : non sécurisé, moyennement sécurisé, sécurisé, très sécurisé. Dans les deux dernières catégories, on trouve des solutions qui implémentent des techniques de chiffrement de bout en bout : Silent Circle, RedPhone, Signal, OSTel, ChatSecure, Wickr, Threema, Surespot et Telegram. L’utilisation de ce dernier logiciel est avérée. Les djihadistes utilisent de plus en plus sa fonctionnalité de groupes de discussion pour diffuser des informations ou des communiqués.

Si ces différents moyen de chiffrement protègent bien le contenu d’un message, ils ne permettent pas de se protéger des métadonnées , on peut constater que Daesh utilise également des outils d’anonymisation comme : I2P(réseau anonyme) , Freenet ou Tor.

En somme, Daesh s’appuierait sur les mêmes moyens que ceux utilisés par les cybercriminels ou les défenseurs des libertés citoyennes,